Meltdown und Spectre eröffneten Anfang 2018 einen völlig neuen Sicherheitsforschungsbereich. Bis dahin wurden Lücken ausschließlich in der Software eines Computersystems gesucht und gefunden – nicht aber in der Hardware. Das änderte sich mit dieser neuen Klasse von Attacken grundlegend. Seit der Entdeckung dieser gravierenden Sicherheitsprobleme veröffentlichte das Team rund um Daniel Gruss, Michael Schwarz und Moritz Lipp in regelmäßigen Abständen neue Sicherheitslecks. Zuletzt Anfang 2019 mit ZombieLoad. Auch diese Angriffsmöglichkeit nutzt die optimierte Arbeitsweise von Computerprozessoren aus, um auf sensible Daten zugreifen zu können: Bei der Out-of-Order Execution bereitetet der Computer, wenn die volle Leistung des Prozessors gerade nicht vollständig genutzt wird, Daten und Rechenschritte vorsorglich vor, die er bald brauchen könnte. Beim Hyper-Threading laufen mehrere Prozesse auf einer CPU gleichzeitig und nutzen auch die zur Verfügung stehenden Zwischenspeicher gemeinsam. Angreifende können mit der richtigen Technik auf diese benachbarten Prozesse und Daten zugreifen, obwohl sie eigentlich unsichtbar sein sollten.

Update für ZombieLoad

Für ältere Prozessoren entwickelte der von den neuen Angriffen betroffene Hersteller Intel einen Software-Patch und Updates für die CPUs. Neue Prozessoren des Herstellers arbeiten darüber hinaus mit der gerade erste entwickelten Mikroarchitektur Cascade Lake, die von Grund auf gegen diese Art von Attacken abgesichert sein sollte. Für die bisher bekannten Angriffs-Methoden ist das auch der Fall. Mit einer minimal veränderten Variante des Angriffscodes konnten die Forscher der TU Graz nun aber auch auf die als sicher geltenden Prozessoren zugreifen. Und auch der Software-Patch hat Lücken, wie Daniel Gruss zusammenfasst: „Im Grunde können damit Angreifende alles tun, was eigentlich nicht mehr möglich sein sollte. Das Software-Update erschwert es ihnen aber.“

Updates installieren

„Wir haben die Variante bereits im April, sofort nachdem wir sie gefunden hatten, an Intel gemeldet“, erzählt Daniel Gruss. „Wir veröffentlichen sie jetzt, weil Intel die Zeit benötigte, um eine Gegenstrategie zu entwickeln. Wir raten auch weiterhin allen Nutzerinnen und Nutzern, alle neue Sicherheitsupdates zu installieren.“

Die Forschung wurde über das ERC-Projekt Sophia, das Projekt DeSSnet und das Projekt ESPRESSO sowie aus einer Spende vom Hersteller Intel finanziert.

Forschungspartner:

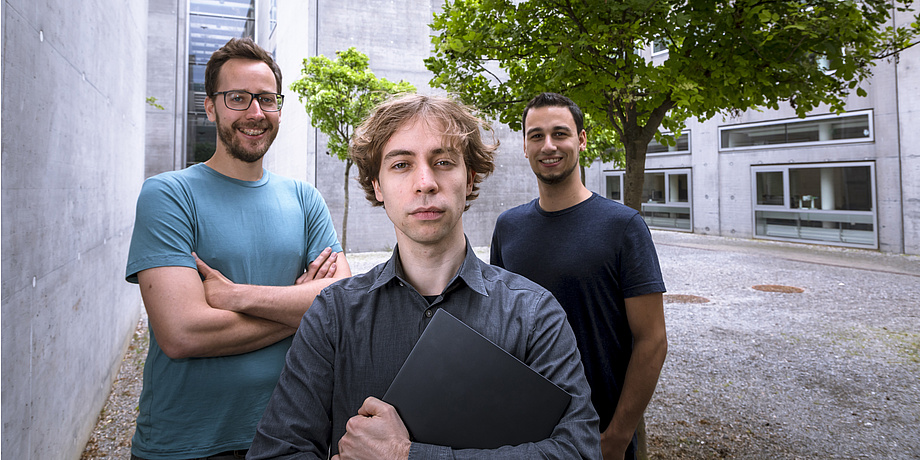

Michael Schwarz, TU Graz

Moritz Lipp, TU Graz

Daniel Gruss, TU Graz

Daniel Moghimi, Worcester Polytechnic Institute

Jo Van Bulck, imec-DistriNet, KU Lueven

Julian Stecklina, Cyberus Technology

Thomas Prescher, Cyberus Technology