Weiteres Bildmaterial zum Download am Ende der Meldung

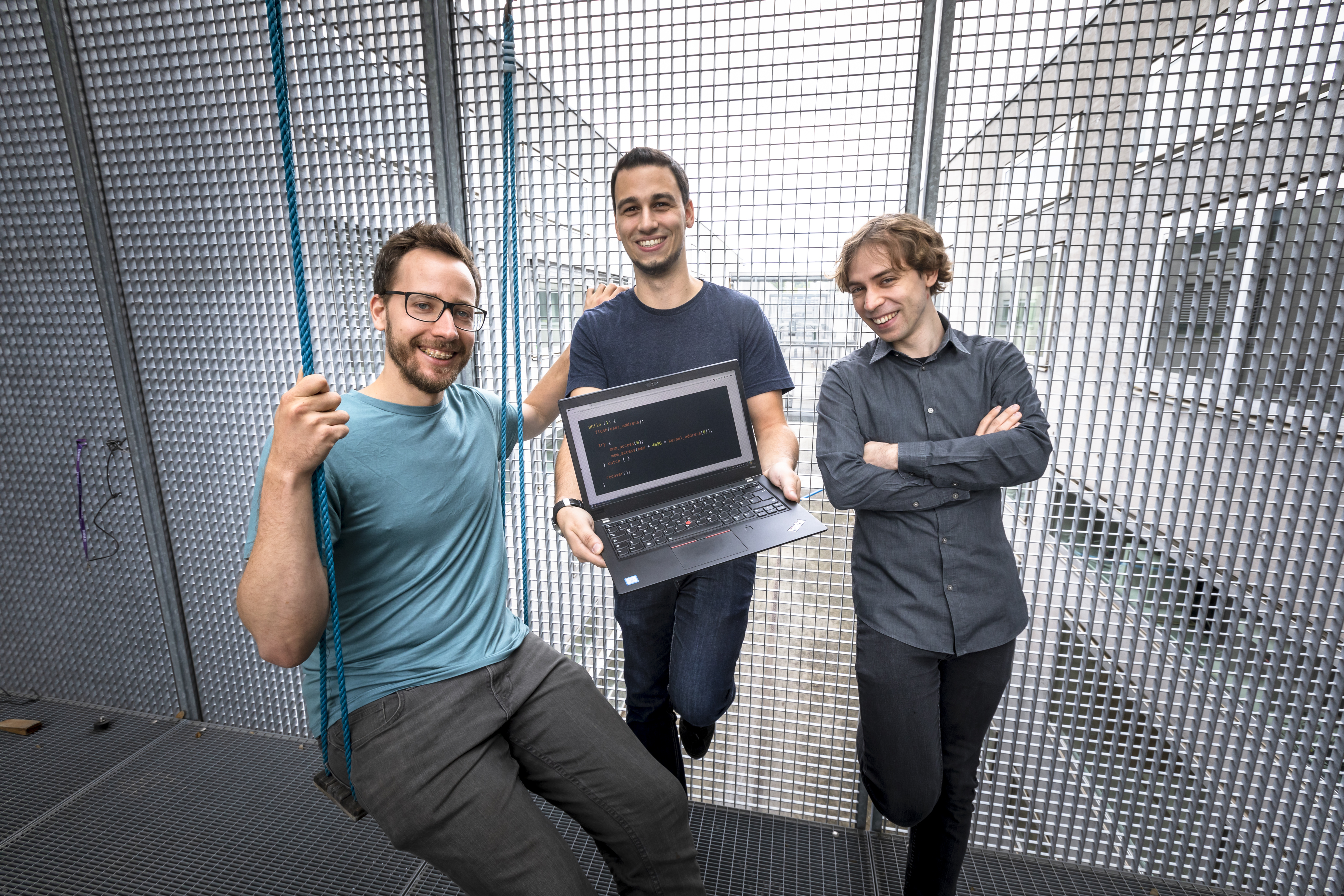

ZombieLoad und Store-to-Leak Forwarding heißen die neuen Angriffsmethoden, die die TU Graz-Sicherheitsforscher Daniel Gruss, Moritz Lipp und Michael Schwarz vom Institut für Angewandte Informationsverarbeitung und Kommunikationstechnologie der TU Graz gemeinsam mit einem internationalen Team gerade veröffentlicht haben. Die drei Informatiker waren bereits im vergangenen Jahr gemeinsam mit TU Graz-Professor Stefan Mangard an der Entdeckung der gravierenden Sicherheitslücken Meltdown und Spectre beteiligt.

ZombieLoad

ZombieLoad nutzt einen ähnlichen Ansatz wie Meltdown. Um schneller arbeiten zu können, bereiten Computersysteme mehrere Arbeitsschritte parallel vor und verwerfen dann jene wieder, die entweder nicht gebraucht werden oder für die es keine notwendigen Zugriffsrechte gibt. Aufgrund der Bauweise von Prozessoren muss dieser immer Daten weitergeben, auch wenn diese nicht die richtigen sind. Der Check der Zugriffsrechte passiert aber erst, wenn bereits sensible Rechenschritte vorausgearbeitet wurden, die auf Annahmen des Computersystems beruhen. „In diesem kurzen Moment zwischen Befehl und Check können wir mit der neuen Attacke die bereits geladenen Daten von anderen Programmen sehen“, erklärt Gruss. So können die Forschenden im Klartext mitlesen, was gerade am Computer gemacht wird.

Im Video zeigen die Forscher, wie ein solcher Angriff funktioniert: Zum Video.

Für Meltdown gab es mit dem vom TU Graz-Team entwickelten KAISER-Patch eine einfache Lösung, die die Geschwindigkeit des Computers beeinträchtigte. Für ZombieLoad-Angriffe könnte sich eine Lösung schwieriger gestalten, wie Gruss erklärt: „Jede CPU hat mehrere Kerne und jeder Kern ist noch einmal geteilt. So können mehrere Programme gleichzeitig laufen. Wir glauben, dass einer dieser zwei Bereiche gelöscht werden muss.“ Das würde Leistungseinbußen von 50 Prozent bedeuten. Oder in einer Cloud, die von der Angriffsmethode ebenfalls bedroht ist, 50 Prozent weniger mögliche Nutzerinnen und Nutzer auf der gleichen Hardware. Betroffen sind alle von Intel entwickelten Prozessoren, die zwischen 2012 und Anfang 2018 hergestellt wurden.

Weiterführende Infos: https://zombieload.com/zombieload.pdf

Store-to-Leak Forwarding

Auch beim Store-to-Leak Forwarding wird die optimierte Arbeitsweise von Computerprozessoren ausgenutzt und vorab geladene Daten ausgelesen. „Der Computer geht davon aus, dass ich Daten, die ich gerade in den Prozessor geschrieben habe, auch gleich wieder weiterverwenden möchte. Also behält er sie im Buffer, um schneller darauf zugreifen zu können“, erklärt Gruss. Diese Arbeitsweise kann wiederrum ausgenutzt werden, um die Architektur des Computerprozessors auszuforschen und den genauen Ort zu finden, an dem das Betriebssystem ausgeführt wird. „Wenn ich weiß, wo genau das Betriebssystem vom Prozessor ausgeführt wird, dann kann ich gezielt Angriffe auf Lücken im Betriebssystem starten.“

Weiterführende Infos: https://cpu.fail/store-to-leak.pdf

Neue Updates dringend notwendig

Die Entdeckungen meldeten die Forschenden sofort an den Hersteller Intel, der seither an einer Lösung arbeitet. „Alle Computer-Nutzerinnen und -Nutzer sollten dringend alle neuen Updates einspielen, damit die Computersysteme wieder sicher sind“, empfiehlt Gruss.

Diese Forschung ist im FoE„Information, Communication & Computing“ verankert, einem der fünf Stärkefelder der TU Graz. Sie wurde über das ERC-Projekt Sophia, das Projekt DESSNET und das Projekt ESPRESSO sowie aus einer Spende vom Hersteller Intel finanziert.

TU Graz | Institut für Angewandte Informationsverarbeitung und Kommunikationstechnologie

Inffeldgasse 16a, 8010 Graz

Ass.Prof. Dipl.-Ing. Dr.techn. Daniel GRUSS, BSc

Tel.: +43 316 873 5544 | daniel.gruss@iaik.tugraz.at

Dipl.-Ing. Moritz LIPP, BSc

Tel.: +43 316 873 5563 | moritz.lipp@.iaik.tugraz.at

Dipl.-Ing. Michael SCHWARZ, BSc

Tel.: +43 316 873 5537 | michael.schwarz@.iaik.tugraz.at